EN LA MIRA DEL HACKER

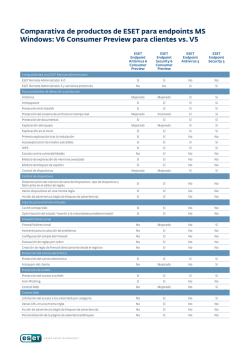

i GOBIERNO ELECTRÓNICO / COMPUTERWORLD LOS GOBIERNOS EN LA MIRA DEL HACKER No es un pirata informático. Ni una computadora. La imagen de una persona sentada delante de un ordenador jugando a ser hacker de renombre debe eliminarse de la mente. Actualmente, los ataques en la Internet rebasan la simplicidad. Ya no se trata de una persona o un grupo de “amigos” que parodian en el intento de vulnerar filtros de seguridad; se trata de organizaciones estructuradas que además de tener el conocimiento tienen la infraestructura para lograrlo. EVOLUCIÓN DE LAS APT (Advanced Persistent Threats) EN EL MUNDO 2014 53 2013 2012 2011 2010 2009 28 14 5 3 1 Si bien existen intereses económicos en el ejercicio del hacker, la ganancia va más allá. Ellos le apuestan al poder y lo consiguen a través del sabotaje y espionaje de información. La victimización recae en los gobiernos y, paradójicamente -como si desdoblarse fuese una opción-, la bonificación también. Solo el tiempo y el momento los separa. La posibilidad de que la información confidencial de los gobiernos sea expuesta por un ataque informático es una realidad y se incrementa a medida que la infraestructura de un país se informatiza. Este entorno peligroso ha permitido que el término conocido como APT (Advanced Persistent Threats) o Amenazas Persistentes Avanzadas en español, tome fuerza. ¿Por qué? Es simple: las APT son técnicas de ingeniería social que permiten infiltrarse discretamente en organizaciones (gubernamentales) e implementar malware personalizado que puede permanecer indetectable durante meses. Para Andrés Zurita, Gerente General de Enlace Digital, empresa representante de ESET Ecuador, explica que los objetivos de los ataques de gobierno son vulnerar las defensas y conseguir un acceso no autorizado permanente a la red vulnerada. Los intereses pueden ser de lo más remotos y en particular se suele atribuir a la búsqueda de información confidencial como documentos clasificados, datos de infraestructura, planeamiento estratégico u cosas similares. Los ataques están basados en el espionaje y sabotaje. ¿De qué tipo? Dmitry Bestuzhev, director del Equipo de Investigación y Análisis para América Latina en Kaspersky Lab, está claro en que el espionaje y sabotaje es político, diplomático, científico… sectores de los que el gobierno atacante pueda sacar ventaja en momentos de negociaciones entre naciones o licitaciones regionales. ¿CÓMO LO HACEN? * Los números reflejan los ataques encontrados. Fuente: ESET Latinoamérica. 122 a b o r d o . c o m . e c El recurso más fácil y común es el correo electrónico. Un adjunto malicioso puede iniciar la infección, pues cuando un equipo ya está insertado, el atacante hace un movimiento lateral: el dispositivo le permite explorar otros que están conectados a la red e infectarnos selectivamente; no masiva para no llamar la atención. ECUADOR: BLANCO DE ATAQUES L a vulneración de información en el país es una realidad. De hecho, en el 2013, Ecuador se encontraba en la sexta posición en un estudio que realizó ESET y en donde se determinó los sitios más afectados de América Latina y las organizaciones gubernamentales que se vieron afectadas por códigos maliciosos. La posición podría responder también a datos de la Unidad de Investigación de Cibercrimen de la Policía Nacional del Ecuador que detallan que hasta julio del 2014, el perjuicio de delitos digitales ascendió a los USD 2,07 millones en el país. La problemática no es desconocida ni para la sociedad ni para el Gobierno. El mismo Presidente de la República, Rafael Correa, ha denunciado ciberataques y la Secretaria de Administración Pública a través de su Plan de Gobierno Electrónico planea combatirla. Según Chistián Estay, Subsecretario de Gobierno Electrónico de la SNAP, explica que cuando un gobierno crece en temas de tecnología se enfrenta a asuntos a los que no estaba acostumbrado y por esto, Ecuador está potencializando la seguridad informática desde el 2008. Por eso, Diego Vargas, especialista estratégico de Seguridad de lnformación de la SNAP cuenta que en el 2013 se creó el Sistema de Gestión, un protocolo de acciones que promueve el análisis de riesgos de las entidades y la implementación de controles y seguridad (104 hitos) en los organismos. ¿Existen entidades críticas en este aspecto? No. Para Estay en temas de seguridad no se puede hablar de entidades críticas. No se trata del tamaño de la organización sino por dónde se puede vulnerar. Un ejemplo: se puede hacer una casa segura, pero si por diferentes razones se deja la puerta de la cocina abierta hay un problema. El punto está en la debilidad. Para Bestuzhev de Kaspersky Lab no solo se trata de tener un antivirus que proteja esta “debilidad”, sino de un plan global que incluya análisis e implementaciones basándose en diferentes criterios: ¿qué estructuras pueden denominarse como críticas?, ¿cuál es el nivel de criticidad?, ¿cuáles son los riesgos?, ¿cuánto podría golpear al país? Para él, es necesario que tenga a las personas apropiadas para cumplir con estas misiones. Es así que la SNAP promueve una innovación abierta que reúne a varios actores de la sociedad para compartir y discutir las posibles soluciones frente a la problemática. Se espera que este año se cree una normativa nacional para sacar un marco de seguridad de la información, que también vele por la seguridad de información de los ciudadanos. Si desea leer el estudio de ESET, ingrese aquí http://goo.gl/GbK6w5 a b o r d o . c o m . e c 123 i GOBIERNO ELECTRÓNICO / COMPUTERWORLD LOS ATAQUES MÁS POPULARES 1 EL MACHETE Más de 12 países en América Latina fueron víctimas de este ataque. Kaspersky Lab lo detectó en el 2014, pero operaba dos años antes. Afectaba a computadoras basadas en Windows para robar contraseñas y documentos. Tenía capacidad de activar micrófonos y guardar datos de voz e imágenes. Su robustez logró infectar a teléfonos Android y sistemas operativos Linux. 124 a b o r d o . c o m . e c 2 OPERACIÓN MADRE El objetivo era obtener planos de licita- ciones o construcciones gubernamentales o en casos completamente diferentes, como el que se reportó en el 2013 en el que cibercriminales brasileños utilizaban servidores gubernamentales para robar información de las víctimas de los troyanos bancarios. Llamó la atención de muchos investigadores ya que el 96% de las detecciones se centraban en este país. Más de 10.000 planos fueron filtrados a una dirección de correo en China; hasta la fecha se desconoce quiénes fueron los autores originales. Cuando en el 2010, Stuxnet fue descubierto por las firmas de seguridad informática, los gobiernos dieron cuenta de la gravedad de los ataques y comenzaron a preocuparse por infraestructuras de defensa y la vulnerabilidad en la que pueden encontrarse. 3 WINDIGO Reportada por ESET en el 2014, fue un ataque que afectó a más de 25.000 servidores Linux y Unix para redirigir a quienes visitan los sitios web a contenido malicioso y para enviar spam. En América Latina, los reportes indican aproximadamente 900 servidores infectados en Brasil, más de 250 en Argentina y 300 en México. Windigo estuvo operando desde hace más de dos años. 5 Stuxnet fue una amenaza que afectó al programa nuclear de Irán, y a pesar de que fue descubierto en el 2010, se estima que estuvo operativo desde mucho antes. Conozcamos los cinco ataques más “populares” que se realizaron en América Latina y en el mundo. 4 MINIDUKE Fue descubierto en el 2013 e infectó a alrededor de 1.000 personas que usaban plataformas Windows. Cuando se iniciaba el sistema, el programa infeccioso podría hacer cálculos y determinar la huella digital de acceso al portal. Después, usaba este acceso para conocer comunicaciones confidenciales. También tuvo impacto en redes sociales como Twitter, en donde interceptaba las cuentas y envía tuits “involuntarios”. THE MASK Fue popular en 31 países, entre ellos Brasil, España, Estados Unidos y Francia. Los atacantes utilizan un conjunto de herramientas muy complejo que incluyen piezas sofisticadas de malware y permitía el ataque en versiones de Mac OS X y Linux y posiblemente versiones para Android y para iPad / iPhone (iOS). Con ello, los piratas demostraron un alto grado de profesionalismo, por lo que se cree que la campaña estuvo respaldada por un Estado. Si desea conocer la evolución de los ataques, las víctimas, su impacto y detalles globales de las campañas ingrese a https://apt.securelist.com/ Fuente: Kaspersky Lab y Eset Latinoamérca a b o r d o . c o m . e c 125 i GOBIERNO ELECTRÓNICO / COMPUTERWORLD 5 BUENAS PRÁCTICAS EN INTERNET REDES SOCIALES 2 E-MAIL 3 WEB 4 CONTRASEÑAS 5 CLICKS Parecería que es un tema sencillo, pero es importante filtrar la información de las plataformas y no agregar a personas desconocidas. Estos sitios en líneas son los blancos más usados por los piratas informáticas. M ás allá de organizar a los diferentes actores de la sociedad para crear una normativa nacional y de capacitarlos para actuar frente a un ataque, existen acciones cotidianas que evitarían ser víctimas de la piratería. Carlos Álvarez, Certified Fraud Examiner y miembro del Equipo de Seguridad, Estabilidad y Resiliencia de ICANN, cree que los ciberataques en América Latina también responden a una situación cultural. Es necesario que las personas, funcionarios de gobierno y otros protagonistas se familiaricen más con el tema de seguridad en la Internet. 1 Evite abrir archivos adjuntos desconocidos. Si una persona recibe un mail de alguien conocido que no estaba esperando es recomendable llamarla y preguntarle directamente si envío el adjunto. Es común encontrar anuncios publicitarios llamativos que provocan abrirlos inmediatamente. No se deje tentar y no los abra. Las empresas publicitarias colocan sus novedades solamente en portales confiables. Es el consejo más repetitivo, pero persistente en ataques. No anote contraseñas completas en cuadernos ni notas de su celular. Si lo hace guarde los códigos con variaciones que pueda reconocer inmediatamente. 126 a b o r d o . c o m . e c Sea precavido; no abuse de los clicks. Cuando la computadora o el dispositivo está colgado, es común repetir los clicks pensando que esta acción solucionará el problema. Al hacerlo, podrían habilitar accesos indeseados. i CARRITOS DE COMPRAS NACIONALES Industria Turística: LAN www.lan.com GANADORES 2014 Retail: Comandato www.comandato.com Mejor iniciativa Mobile: Direct TV www.directv.com.ec Servicios Financieros: Pacificard www.pacificard.com.ec Entretenimiento y medios: El Universo www.eluniverso.com H an pasado cuatro años desde que Ecuador es parte de eventos internacionales relacionados con el comercio electrónico. Con el afán de promover iniciativas que consoliden e impulsen el mundo de los negocios por Internet, el Instituto Latinoamericano de Comercio Electrónico, una organización sin fines de lucro, desarrolla anualmente encuentros que reúnen a más de 35 000 empresarios y 1.300 expertos. Desde su creación, se han organizado 31 eventos en 11 países de la región. Para Leonardo Ottati, Director de la organización regional y Gerente de Image Tech en Guayaquil, la realización de estos encuentros radica en el comercio como tal. En Ecuador, por ejemplo, el interés de las empresas y visionarios que vieron al e-commerce como un canal para comprender mejor la dinámica de un negocio actual y la colaboración de la Cámara de Comercio de Guayaquil ha permitido organizar el conocido e-Commerce Day cuatro años consecutivos. Estos eventos, que permiten un intercambio de experiencias, reflejan el interes no solo de las compañías, sino de los consumidores. Si es evidente un movimiento de negocio enfocado en la Internet, es necesario pregunatrse ¿Qué consumen 128 a b o r d o . c o m . e c en línea los ecuatorianos? Los sectores más predominantes son: industria turística, retail y moda. En el 2014, el e-Commerce Award reconoció a las empresas con mayor dinamismo en compra en línea. Y a partir de eso, las empresas han creado estretagias que apuntan a esta tendencia. Fybeca, por ejemplo, es la primera farmacia en el país que permite tener un carrito virtual y comprar en la Internet. Con la plataforma, que se inauguró el año pasado, ya no es necesario ir a la droguería, pues Fybeca lleva la farmacia al cliente. Así lo asegura Jeffry Illingworth, Gerente Corporativo Desarrollo de Negocios de Corporación GPF. Según Illingworth, el servicio de compra en línea –cuya adaptación que consistió en incorporar la descripción de 25 000 productos con un coste de USD 250 mil – contó con 350 mil visitas en los primeros siete meses. Para comprar ni siquiera es necesario hacer un registro: el usuario escoge el producto, indica la dirección de envío y la forma de pago. En este último hay tres opciones: crédito corporativo, tarjetas de crédito y efectivo. Un dato curioso: el 8% de las visitas son del exterior. Para el Gerente de Corporativo esto responde a la comodidad que da el servicio para entrega de medicinas LAS COMPRAS EN LÍNEA EN ECUADOR Servicios y Soluciones e-commerce: Urbano www.urbanoexpress.com Indumentaria y Moda: De Prati www.deprati.com.ec Mejor Pyme: Guía Telefónica www.guiatelefonica.com.ec 100% en los hogares. “En lugar de enviar dinero, las personas que viven en el extranjero envían medicina”. La compra de ropa por Internet también cuenta con opciones. Neverland Moda, por ejemplo, es una página web que permite al ecuatoriano adquirir ropa de bebé en la Red. Juan José Moncayo, Gerente General de la empresa, cuenta que sus productos con un local físico en Cuenca desde hace dos años, son requeridos por personas de Quito y Guayaquil. De hecho, la apertura de la plataforma digital correspondió a la necesidad de llegar a los distribuidores de provincias del país. Aunque para Moncayo es difícil hablar de una empresa consolidada 100% de forma electrónica, cree que en el país se está viviendo una etapa de transformación. 33% 9% 0.34% consume prendas de vestir y calzado. de la población ecuatoriana ha comprado “algo” en línea. La seguridad Para Alejandro Freund, co-founder y CEO de Revolucionatuprecio.com, la compra en línea es más segura que entregar la tarjeta de crédito en un restaurante. Cuando una persona compra en www.revolucionatuprecio.com, los miembros del portal ni siquiera tocan la tarjeta de plástico; es un proceso encriptado que permite agilidad. De esta manera, en el portal existen hasta el momento más de 1000 personas registradas y siete categorías de compra que va desde accesorios tecnológicos hasta cervezas artesanales. Con 70 proveedores a escala nacional, el portal pretende ser el Amazon de Ecuador. corresponde a compras de muebles y artículos para el hogar. COMERCIANTES 232 GUAYAQUIL, QUITO Y MACHALA, albergan el establecimientos en el país se dedican a la venta al por menor, por correo o por Internet. de las compras por Internet en el país donde el 31% de ese total son compras de vestimenta y calzado, y el 31% de bienes y servicios. Fuente: Instituto Nacional de Estadísticas y Censos (INEC) en evento e-commerce Guayaquil 2014. a b o r d o . c o m . e c 129 p 1 2 3 DESARROLLO Y CONOCIMIENTO DE ALTO NIVEL L a Escuela de Empresas de la Universidad San Francisco de Quito trabaja con empresas de alto prestigio a nivel nacional e internacional, provenientes de distintos sectores, de diversos tamaños y culturas organizacionales. Ofrece programas de educación empresarial que satisfacen las necesidades de formación individual y organizacional. El año pasado culminaron exitosamente varios programas en modalidad In Company. Entre los clientes que invirtieron en el desarrollo de su gente y recibieron un certificado de la Escuela de Empresas con el aval de la USFQ, se encuentran 130 a b o r d o . c o m . e c Fundación MCCH, Diners Club, General Motors, Halliburton, Leterago, Philip Morris, Pronaca, Simed, entre otras distinguidas empresas que operan en el Ecuador. El enfoque de los programas varía de acuerdo a las oportunidades de mejora detectadas en cada cliente. Los certificados incluyen temas varios, desde estrategias gerenciales y competencias específicas, hasta casos prácticos y experiencias de éxito reales que aportan al pensamiento crítico y liberal de los participantes, al que apunta la filosofía de la Universidad San Francisco de Quito. 4 1 Certificado Marketing 360º- Diners Club del Ecuador 2 Certificado Management Development Program- Halliburton 3 Certificado LAUDE Gerencial – GM OBB 4 Certificado en Habilidades para Liderar y Desarrollar Equipos de PHILIP MORRIS La Escuela de Empresas abre sus puertas a todos los profesionales y empresas que tengan como meta adquirir habilidades de liderazgo y potenciar su conocimiento en temas administrativos y gerenciales. Los clientes de la Escuela de Empresas se han mostrado muy satisfechos con los resultados obtenidos y varios han confirmado que desean mantener una relación a largo plazo, a través de nuevos certificados que contribuyan a la estrategia y objetivos organizacionales, mediante colaboradores motivados, comprometidos y a la vanguardia de las mejores prácticas de gestión empresarial.

© Copyright 2026