G Data Libro Blanco 12/2009 Navidad 2009: Cómo comprar online

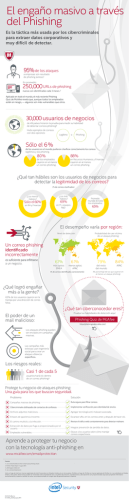

G Data Libro Blanco 12/2009 Navidad 2009: Cómo comprar online sin poner en peligro tus datos personal Whitepaper_12_2009 Sabrina Berkenkopf & Ralf Benzmüller G Data Security Labs Go safe. Go safer. G Data. El Libro Blanco de G Data 12/2009: De compras seguras en las tiendas online Contenido Compras online, una tendencia en auge desde hace años............................................................................2 Phishing: Ataque a los datos de los compradores . ...........................................................................................2 Rasgos de seguridad de las páginas Web y las tiendas online......................................................................4 Cómo utilizar bien las contraseñas...........................................................................................................................6 ¡Es importante tener un entorno seguro! .............................................................................................................6 Resumen: ............................................................................................................................................................................7 Copyright © 2009 G Data Software AG 1 El Libro Blanco de G Data 12/2009: De compras seguras en las tiendas online Compras online, una tendencia en auge desde hace años La popularidad de los comercios online es, desde hace unos años, una tendencia en alza en la UE. En el año 2008, casi un tercio (32%) de los europeos en un franja de edad comprendida entre los 16 y los 74 años acudieron a Internet para adquirir bienes y servicios para su uso particular. Esta cifra supone un aumento del 12% en un plazo de cuatro años. En Alemania, más de la mitad de las personas encuestadas (el 53%) afirmaron que compraban en línea, en Francia fue un 40%, en España, el 20% y en Polonia, un 18% reconoció ir de compras en Internet (fuente: Eurostat). Los meses de noviembre y diciembre del 2008, con las compras navideñas, obsequiaron al comercio en Internet con unas ventas en torno a 2700 millones de euros, lo que significó un aumento del 23%, según fuentes del Bundesverband des Deutschen Versandhandels e.V. (la asociación federal alemana de venta por catálogo). La asociación sectorial Bitkom calcula que en esta temporada navideña del 2009 habrá 14,3 millones de compradores online, lo que supone un crecimiento de un tercio con respecto al 2008. Además, 8,6 millones de usuarios todavía están indecisos (fuente: Bitkom). Los pronósticos de los expertos señalan además cifras crecientes de usuarios y de ventas para el comercio en línea. Phishing: Ataque a los datos de los compradores El robo y violación de los datos personales se ha acrecentado considerablemente en los últimos años. La estafa por phising consiste en espiar e interceptar los datos personales de cualquier tipo de un ordenador. Los objetivos de los cibertimadores, y los más lucrativos para ellos, están constituidos, sobre todo, por las contraseñas y los datos de acceso a las cuentas de usuario de, por ejemplo, la banca online, los servicios de pago (como PayPal), las plataformas de compraventa, las redes sociales y los juegos en línea. Bitkom, en colaboración con la BKA, la policía judicial federal alemana, publicó la información de que el 5% de los usuarios de Internet mayores de 14 años han sido víctima de timos de phishing. Para el año 2009, Bitkom le augura a Alemania unas pérdidas por valor de 10,9 millones de euros causadas por las transacciones financieras ilegales que siguen al phishing, lo que supondría un aumento del 56% con respecto al 2008. Fig. 1: Captura de pantalla de un correo phishing de PayPal Copyright © 2009 G Data Software AG El engaño más corriente para apropiarse de los datos del usuario es enviar correos electrónicos de phishing con un diseño que suele imitar - o incluso copiar totalmente - el de empresas grandes y fiables. Los correos fraudulentos solían descubrirse de inmediato porque presentaban errores de bulto de ortografía o gramaticales, o bien les faltaban caracteres diacríticos especiales del idioma - como los acentos -. Pero hoy en día tienen una forma y estilo intachables y por eso ya no se reconocen al primer vistazo. 2 El Libro Blanco de G Data 12/2009: De compras seguras en las tiendas online Fig. 2: Imagen ilustrativa de un ataque de phishing Los bancos de renombre, las empresas de venta por catálogo con servicios de entrega de paquetes y los fabricantes de juegos de ordenador son "modelos" muy populares para estos correos electrónicos fraudulentos. Al destinatario del correo de phishing se le pide que pinche un enlace y que introduzca sus datos de acceso en la página web visitada. También se utiliza mucho el engaño de pretender que una página Web de confianza del destinatario (por ej. eBay, PayPal u otra) ha actualizado sus directrices de seguridad y que por esta razón el usuario debe ahora abrir sesión en el servicio para registrarse y/o aceptar estas nuevas directrices. En otros casos, el correo le pide al destinatario que actualice sus datos personales y cuando hace clic en el enlace integrado en el mensaje va a parar a la página fraudulenta. Otra forma de timo, especialmente crítico justo en esta época navideña en que se envían tantos paquetes, es hacer creer al usuario que tiene que registrarse en un página para poder consultar el estado actual de las compras (navideñas) que haya realizado. Aquí, las páginas Web fraudulentas a donde lleva el enlace están con frecuencia tan bien conseguidas que casi no se diferencian del original. Quién ahora ceda a la solicitud y proporcione su nombre de usuario, contraseñas, números de cuenta, PIN, TAN o similar, dejará sus datos a merced de otros y sufrirá perjuicios (financieros). Copyright © 2009 G Data Software AG 3 El Libro Blanco de G Data 12/2009: De compras seguras en las tiendas online Si, además, los timadores consiguen los datos de acceso a la cuenta de correo electrónico de la víctima, pueden incluso, aprovechando la función tan corriente en muchas páginas "Enviar una nueva contraseña", interceptar y hacerse con las contraseñas para los distintos servicios. Con la cuenta de correo así secuestrada se pueden además crear nuevas cuentas de compra, con lo que el daño puede acrecentarse considerablemente. En la clase de phishing que acabamos de describir, el usuario es el eslabón más débil en la cadena de las medidas de seguridad. Solo cuando el usuario indica sus datos "voluntariamente", estos pueden llegar a manos de los ciberdelincuentes. Por eso, se debe aplicar la siguiente regla de oro: Los correos electrónicos de los remitentes desconocidos deben tratarse con desconfianza. No se debe hacer clic en ningún enlace que nos conduzca a páginas de login, por ej. de supuestos portales de bancos, eBay, oficinas de correos o instituciones similares. La empresas serias no solicitan datos del cliente o de acceso por correo electrónico. Rasgos de seguridad de las páginas Web y las tiendas online Al recibir el correo electrónico, el usuario no debe sentirse amenazado ni apremiado a visitar inmediatamente (!) la página del enlace, con el subterfugio de que si no lo hace, se tendrá que atener a consecuencias negativas, según el mensaje del correo. En estos supuestos, simplemente se debe hacer caso omiso del enlace en el correo electrónico. Las direcciones Web deben, preferentemente, introducirse siempre manualmente en la barra de direcciones del navegador de Internet o llamarse mediante un favorito que tenga el usuario. Cuando el cliente visite una página en que esté indicada una precaución especial al manipular los datos personales, conviene que tenga en cuenta también los siguientes rasgos de seguridad: Fig. 3: Captura de pantalla de una página segura en Mozilla Firefox 3.5 La visualización en el navegador de un símbolo de un candado y el prefijo "https" al comienzo de la dirección Web. Últimamente, en muchos navegadores de Internet, una página Web encriptada se reconoce en que la barra de direcciones es de color verde. Copyright © 2009 G Data Software AG 4 El Libro Blanco de G Data 12/2009: De compras seguras en las tiendas online Fig. 4: Captura de pantalla de una página segura en Internet Explorer 8 Estas características de seguridad no solo se deben tener presentes en las páginas de los bancos, sino que también dan garantías, cuando se paga con tarjeta de crédito o mediante cargo en cuenta en las tiendas online y al registrarse en los servicios de pago serios (como por ej., PayPal). Si la tienda en línea requiere que el comprador se registre antes, estos datos personales de registro deberían poder enviarse al comerciante mediante una conexión segura, como la que acabamos de describir. El navegador actual Internet Explorer 8 muestra además el dominio Top Level de la página Web actual en letras negras y las demás partes de la dirección, en gris. De este modo se puede estar seguro de que realmente se ha ido a parar a la página oficial de, por ej., eBay, y no a una dirección falsa que solo contenga "eBay" como un componente del nombre, con fines engañosos. Además hay que observar que las tiendas online que visitemos sean dignas de confianza. Los proveedores grandes y conocidos internacionalmente (como por ej. amazon.com) tienen una buena reputación y están bien establecidos en el comercio en línea. Pero si se eligen comercios menos afamados, los siguientes criterios nos pueden dar pistas valiosas sobre su autenticidad: • ¿El precio pedido por un producto está "en el margen normal" o es artificialmente bajo? • ¿Coinciden las descripciones del producto y las fotos? • Los costes de envío ¿están a la vista y son aceptables? • La tienda en línea ¿tiene sus Condiciones Generales de Venta (CGV) a la vista del público? • ¿Estoy de acuerdo con las condiciones y alegaciones de estas CGV? • ¿Tiene la página Web un Aviso legal? • ¿Puedo encontrar la tienda en los motores de búsqueda? ¿Es conocida? Copyright © 2009 G Data Software AG 5 El Libro Blanco de G Data 12/2009: De compras seguras en las tiendas online Cómo utilizar bien las contraseñas Para registrarse deben elegirse contraseñas fuertes. Las contraseñas como „admin“ o „password123“ no se encuentran, desde luego, entre ellas. Las contraseñas fuertes están formadas por una combinación de, como mínimo, 8 letras mayúsculas y minúsculas, cifras y caracteres especiales, como por ej. „Hb1&opGT58“. Esta cadena de caracteres es una contraseña efectiva, que es segura, sí, pero que también es difícil de memorizar. Para crear una contraseña apta para el reconocimiento personal, se pueden utilizar acrónimos, entre otros métodos: The sound of silence de Simon & Garfunkel de 1966 = TsosdS&Gd1966 También se puede recurrir al llamado „Leetspeak”. En este alfabeto alternativo se sustituyen las letras por las cifras y caracteres especiales que más se les parezcan. The sound of silence = 7h3_50und_0f_51l3nc3 Como norma general, los nombres de usuario y las contraseñas no deben guardarse en el navegador, aunque parezca que es lo más cómodo. Los datos de login y el resto de información personal almacenada le hace vulnerable a otra clase de phishing: a los ataques mediante troyanos. Los troyanos introducen subrepticiamente código dañino en el ordenador del usuario y ejecutan allí operaciones ilícitas. Una de estas posibles actividades es espiar, con programas espía, datos personales en el ordenador infectado y transferirlos a una dirección de Internet definida antes por el programador del troyano. De esta manera, los cibercriminales obtienen los datos del usuario sin ninguna intervención activa de este. ¡Es importante tener un entorno seguro! Las compras, las transacciones de banca en línea y otras operaciones sensibles no deben realizarse usando una red WLAN o desde un cibercafé. En las redes gratuitas no seguras hay un riesgo incalculable de sufrir un robo de datos, por ej. mediante sniffers - programas husmeadores o rastreadores-. En los cibercafés, las cookies y otros datos personales relacionados con el usuario pueden quedar en el ordenador público después de navegar por Internet, a la vista y a merced de los usuarios siguientes. Por lo general, los usuarios de los cibercafés no tienen tampoco ningún control sobre la configuración de seguridad del ordenador y deben, por lo tanto, confiar en los conocimientos y sensibilidad en el aspecto de la seguridad del dueño del cibercafé. Los peligros que acabamos de enumerar y su daño potencial dependen del sentido común del usuario. Pero no debemos olvidar en ningún caso que el propio ordenador también tiene una importancia esencial en las compras en línea: Un ordenador debe estar equipado con sistemas fiables antivirus, cortafuegos y también con un filtro HTTP. Así, con el software antivirus, el usuario está protegido en tiempo real de numerosos programas maliciosos (troyanos, virus, gusanos, etc), puede comprobar sus correos para detectar phishing, spam (como por ej., publicidad de casinos y de diversos productos farmacéuticos) y código dañino y filtrar estos y otros contenidos indeseados. Adicionalmente, un filtro HTTP puede comprobar en directo todo el tráfico de red entrante y saliente y bloquear inmediatamente las Copyright © 2009 G Data Software AG 6 El Libro Blanco de G Data 12/2009: De compras seguras en las tiendas online amenazas, para que las páginas Web maliciosas no puedan infectar el ordenador con contenidos indeseados, como por ej. "Gumblar", el troyano que está ahora causando estragos, Un cortafuegos regula todo el tráfico de datos con arreglo a reglas predefinidas y le pone cota en caso necesario, para que los atacantes no puedan aprovecharse de las puertas abiertas en el ordenador. Los ciberdelincuentes ponen sus miras, sobre todo, en las brechas de seguridad de los sistemas de sus víctimas. Estos agujeros se deben a una descuidada gestión de las actualizaciones, por eso, la solución antivirus y sus componentes deben siempre mantenerse absolutamente actualizados. La mayor parte de estos programas tienen sus propias rutinas de actualización que se encargan de esta tarea automáticamente. Antes de "ir de compras" en la red, se recomienda actualizar todos los componentes y realizar una exploración completa del ordenador, para que no resulte vulnerable por algún malware que ya estuviera en el sistema. Pero no solo la suite de seguridad debe estar actualizada. También debe estarlo el sistema operativo, una tarea que también se puede automatizar en casi todos ellos. Adicionalmente, también el navegador debe actualizarse con regularidad porque, como es natural, está especialmente expuesto a los ataques procedentes de Internet y seguro que presenta brechas de seguridad si la versión está obsoleta. Lo mismo se aplica a los programas de correo electrónico, a los programas de chat, los de FTP, el software de tratamiento gráfico y de vídeo y los demás programas instalados en el ordenador. Resumen: G Data Software AG recomienda las siguientes seis medidas para minimizar el riesgo potencial al hacer compras navideñas en Internet: 1. Utilice una solución antivirus, un cortafuegos y un filtro HTTP actuales 2. Mantenga actualizados el software de seguridad, el sistema operativo y los demás programas 3. No confíe en los correos electrónicos de remitentes desconocidos, no haga clic en sus enlaces y no cargue ni abra ningún archivo adjunto 4. Escriba manualmente las direcciones de las páginas Web con registro de usuario o utilice la función de favoritos de su navegador 5. Esté atento a las características de seguridad de la ventana del navegador cuando haga compras en línea: • el candado en el navegador, • la abreviatura „https“ delante de la dirección indicada, • las barras de direcciones con fondo verde en muchos navegadores modernos, • la indicación del dominio correcto top level, especialmente en Internet Explorer 8 6. Compruebe si la tienda elegida tiene CGV, el aviso legal y unas relaciones de gastos claras y comprensibles (por ej. los gastos de envío y otros costes suplementarios que haya) Copyright © 2009 G Data Software AG 7

© Copyright 2026