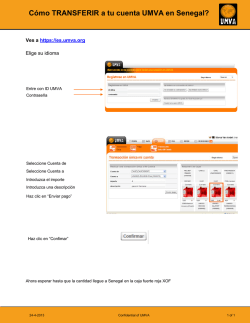

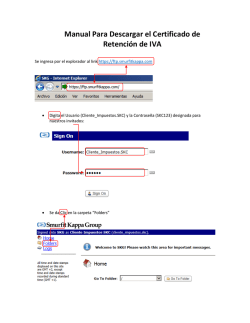

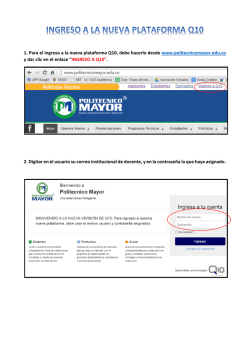

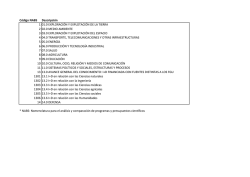

Manual del administrador