Atrapados en la red ¿Cómo funciona el phishing? ¿…Y el - Profeco

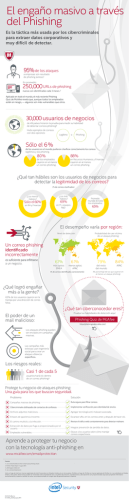

Atrapados en la red Si utilizas este material por favor cita al boletín electrónico Brújula de compra de Profeco (www.profeco.gob.mx) Los virus y espías han atacado el ciberespacio desde hace más de 3 décadas cuando aquella inofensiva pero molesta frase: "I'm a creeper... catch me if you can" (soy una enredadera, atrápenme si pueden), aparecía constantemente en la pantalla de una máquina IBM serie 360; era 1972 y se trataba del virus Creeper creado por Robert Thomas Morris. Desde entonces, phishing, pharming y crimeware se han convertido más que en términos conocidos en temidos por los cibernautas, pues son una muestra de la evolución de los virus y cómo han dejado de ser sólo una molestia para convertirse en amenazas reales. ¿Cómo funciona el phishing? De acuerdo con Microsoft en su artículo Evite estafas de usurpación de la identidad, una estafa de phishing por correo electrónico puede iniciarse mediante el envío, por parte de un timador, de millones de mensajes que parecen provenir de sitios Web populares o de confianza, como el banco o la compañía de crédito del usuario. Añade que los mensajes, las ventanas emergentes y los sitios Web a los que incluyen vínculos parecen oficiales, de modo que no cuesta creer en su legitimidad. Los usuarios, confiados, suelen responder a estas solicitudes y proporcionan sus números de tarjetas de crédito, contraseñas, información de cuentas, etc. ¿…Y el pharming? El artículo Fraude a través del pharming: desvío del explorador a sitios web falsos define el pharming como una práctica delictiva en la que un pirata informático desvía el tráfico de Internet de un sitio Web hacia otro sitio de apariencia similar, con la finalidad de engañar a los usuarios para obtener sus nombres y contraseñas de acceso, que se registrarán en la base de datos del sitio falso. Sin ir más lejos, el pasado 30 de enero la empresa de seguridad informática Symantec detectó en México el primer ataque de Drive-by pharming, como lo publicó el sitio eseguridad.gob.mx de la SCT. En el texto se menciona lo siguiente: En el ejemplo real, los atacantes colocaron el código malicioso dentro de un correo que parece una tarjeta electrónica (e-card) supuestamente proveniente del sitio gusanito.com. Dicho correo contiene una liga HTML que genera un requerimiento HTTP GET que afecta ciertos modelos de ruteadores populares en México. Cuando el usuario abre la tarjeta, el código malicioso se siembra y modifica los parámetros DNS para que cuando el usuario intente entrar al sitio web de cierta institución financiera muy popular en México (entre otros sitios web) el ruteador, en lugar de llevarlo al sitio legítimo de dicha institución, lo lleva hacia el sitio web del atacante (que es muy parecido al original) implicando que, al realizar cualquier transacción en el sitio, el atacante podría robarle a la víctima sus datos de acceso. Pescadores a la caza El phishing es una técnica empleada para robar la identidad electrónica. El término proviene de la palabra fishing (pesca) y hace alusión a pescar usuarios para obtener información financiera y sus contraseñas. Las direcciones de las páginas falsas que llegan al usuario a través de estos correos son muy parecidas a las originales; pueden cambiar en una sola letra, por lo que es muy fácil engañar al usuario si no se tiene el debido cuidado al momento de abrirlas. Al rellenar y enviar los datos de estas páginas, el ciberdelincuente “pesca” la identidad del usuario y está listo para realizar el fraude por la red. De acuerdo con Navega Protegido en Internet aunque más de 90% del phishing se orienta al sector financiero, también ataca a almacenes comerciales e instituciones de gobierno. Una de las formas para enviar phishing es a través de spam (correo basura), 80% de los mensajes que se reciben a diario por correo electrónico son spam y en promedio 5% contienen phishing. En el artículo Cuidado con el phishing. Protégete a ti mismo se especifica que: Los Phishers (delincuentes que llevan a cabo la actividad de Phishing) utilizan una combinación de Ingeniería Social (ver enlace) y Elementos Técnicos para robar la Identidad Electrónica de un individuo. El esquema de Ingeniería Social mas utilizado es el de enviar correos electrónicos falsos diseñados para atraer a las víctimas hacia sitios igualmente falsos pero idénticos a los de las instituciones bancarias y de tarjetas de crédito, que han sido programados para solicitarle al visitante que divulgue su información sensible, contraseñas, etc. para después hacer mal uso de ellas. Por otro lado, por medio de elementos técnicos pueden lograr 'sembrar' en el equipo de la víctima un tipo de software (keyloggers y troyanos) capaz de captar todo lo que el usuario escribe en su teclado para después En diciembre de 2007 México ingresó al grupo de países desde donde se lanzan ataques con programas maliciosos vía Internet con propósitos de fraude, robo de dinero o espionaje industrial. Actualmente participa con 0.5% a escala mundial, según explicó el Lic. David Herrerías de Seguridad Cash Management y Banca Electrónica de Banamex en la jornada Navega Protegido contra fraudes electrónicos en noviembre pasado, organizada por Profeco. En esa ocasión el Lic. Herrerías expuso que las organizaciones criminales se dedican al robo de información, más que de dinero, para ello contratan a especialistas que elaboren programas maliciosos para realizar espionaje de todo tipo, incluido el industrial. La labor de Profeco Durante 2007 se identificaron correos supuestamente enviados por la Procuraduría con vínculos para descargar archivos con extensiones .exe, .php y .zip Estos sitios imitan el diseño que utiliza Profeco en su página, la descripción del contenido de los correos y un vínculo para descargar la información que previamente descargaron del sitio original. El tipo de archivo a descargar que se muestra al dar clic en este vínculo es un programa ejecutable que no fue elaborado por la dependencia. Cabe aclarar que ningún caso se envían archivos ejecutables o con la extensión exe, php o zip. Esos correos buscan robar información confidencial, la cual puede ser utilizada con fines delictivos o para instalar algún virus que dañe las computadoras. Al respecto se tomaron las siguientes medidas: El 7 de septiembre de 2007 el comunicado a medios No. 78 Alerta Profeco por correos electrónicos engañoso El 18 de diciembre de 2007 se publicó la alerta Correos electrónicos falsos Además, en el sitio de Profeco se puede consultar la sección Comercio electrónico en http://www.profeco.gob.mx/ecomercio/ecomercio.asp con recomendaciones al hacer compras a través de Internet. Con el propósito de verificar lo previsto en el artículo 76 de la Ley Federal de Protección al Consumidor en algunos sitios mexicanos, Profeco revisa la información contenida en sitios con tiendas virtuales. Los resultados del monitoreo de sitios web mexicanos están disponibles en la siguiente dirección: http://www.profeco.gob.mx/ecomercio/monitoreosw.asp En el boletín electrónico Brújula de compra se han publicado diversos artículos sobre Internet y comercio electrónico, los cuales se pueden consultar al dar click en el título: Música en Internet Seguridad en línea para menores Navegar, pero en el mejor barco (Conexión a Internet) De compras en la red El lado oscuro de Internet Sweep Days Libros electrónicos Cursos en linea Resultados del estudio de la Asociación Mexicana de Internet (AMIPCI) Compras seguras en línea Protección, la mejor defensa La mayor barrera de protección ante un ataque cibernético es el propio usuario, que debe conocer las diferentes maneras por las que se contrae un virus informático, pero sobre todo qué hacer para evitarlo. Las siguientes recomendaciones (a partir de http://www.navegaprotegido.org.mx/site/02/Cuidado_Phishing.aspx) de los expertos en el tema pueden ser de gran utilidad. Instalar antivirus, adware, firewall, y actualizarlos permanentemente; son sólo herramientas que ayudan a proteger los equipos. Al enviar un mismo correo a varios destinatarios, escribir las direcciones en el espacio de “Cco” (con copia oculta). Evitar la instalación de programas gratuitos. No dejar “ventanas” abiertas sin usar, para cerrarlas dar click en “cerrar”, “salir” o “finalizar sesión”. Actualizar el software activando el sistema de actualización automática Eliminar los mensajes de correo electrónico no deseados sin abrirlos. Los delincuentes que envían mensajes se dan cuenta que está activo el usuario o destinatario, cuando éste abre los correos. No proporcionar datos personales en mensajes instantáneos o de correo electrónico. Las organizaciones legítimas no solicitan información personal por correo electrónico. No reenviar cadenas de personas perdidas, ni de donativos que se presentan a través de correo electrónico no deseado. Cuando se proporcione información personal o financiera en un sitio web, comprobar si cuenta con un sistema para asegurar los datos personales y financieros, revisar el candado y que aparezca el certificado de seguridad actualizado. En los siguientes enlaces se muestran otras medidas preventivas: En el sitio www.eseguridad.gob.mx se puede consultar una serie de recomendaciones de seguridad que evitarán ser víctima de un fraude, en el artículo Cómo protegerte de ataques de phishing. Si se sospecha que se ha respondido a una estafa de phishing con información personal o financiera, o que se han introducido estos datos en un sitio web falso, quizá pueda reducir el alcance de los daños. Microsoft muestra en un artículo como Evitar estafas de usurpación de la identidad los siguientes pasos o recomendaciones. Denuncie el incidente. Cambie las contraseñas de todas sus cuentas. Compruebe periódicamente los estados de cuenta de bancos y tarjetas de crédito. Utilice software antivirus y antiespía actualizado. Para consultar una lista más detallada de las medidas que debe tomar si cree que ha sido víctima de un fraude, se sugiere leer Qué puede hacer si es víctima de un fraude. Si se es víctima de un delito cibernético es recomendable llamar al Centro Nacional de Atención Ciudadana de la Policía Federal Preventiva a los teléfonos 01 800 440 3690, 01800 737 4842 y en el Distrito Federal y su área metropolitana al 5484 0490 y 91, o bien enviar un correo electrónico a [email protected]

© Copyright 2026