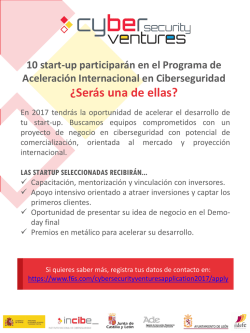

Versión PDF