BANCO DE PREGUNTAS DE REDES – IT ESSENTIALS CISCO

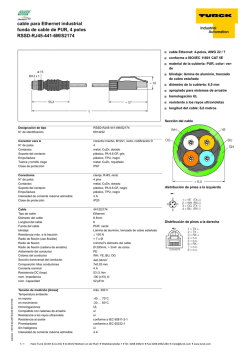

Servicio Nacional de Aprendizaje SENA Sistema de Gestión de la Calidad CENTRO DE LA INDUSTRIA, LA EMPRESA Y LOS SERVICIOS PROGRAMA DE ARTICULACION CON LA EDUCACION MEDIA Fecha: Mayo de 2015 Versión: 1.0 Página 1 de 7 BANCO DE PREGUNTAS DE REDES – IT ESSENTIALS CISCO MANTENIMIENTO DE EQUIPOS DE CÓMPUTO 1. Un host es cualquier dispositivo que : a. envía y recibe información en la red b. solo reciben información de la red c. solo envían información a la red d. sirven como periféricos de la red 6. Las redes WLAN se caracterizan por interconectar sus dispositivos mediante: a. Cables de cobre b. Fibra óptica c. Ondas de radio d. Satélite 2. El cableado de cobre utiliza: a. Señales eléctricas para transmitir los datos entre dispositivos b. Cable de plástico para transmitir datos cuando se emite luz c. Señales de radio para transmitir los datos entre dispositivos d. Ninguna de las anteriores 7. Las redes peer-to-peer funcionan mejor en entornos: a. Con diez computadoras o menos b. Con diez o mas computadoras c. Con solo dos computadoras d. Con cualquier cantidad de computadoras 3. Seleccione dos beneficios del networking: a. Se necesitan más periféricos b. Mayores capacidades de comunicación c. Administración descentralizada d. Menor costo en la adquisición de licencias 4. Una red de area local (LAN) se caracteriza porque: a. Sus dispositivos se interconectan bajo el mismo control administrativo b. Sus dispositivos se pueden conectar con ondas de radio c. Sus dispositivos se encuentran conectados en áreas geográficamente distantes d. Todas las anteriores 5. Las redes de área extensa (WAN) constituyen redes que conectan a. redes LAN en ubicaciones geográficamente distantes. b. redes MAN en ubicaciones geográficamente cercanas. c. Redes WLAN interconectadas con cables de cobre d. Redes peer-to-peer mediante conexión por fibra óptica 8. En una red cliente/servidor: a. Los usuarios deben identificarse con nombre autorizado y contraseña para acceder a los recursos compartidos b. Los usuarios pueden acceder sin contraseña a los recursos compartidos c. Los usuarios acceden a cualquier recurso del servidor sin restricciones d. Todos los usuarios tienen los mismos permisos para acceder a los recursos. 9. El ancho de banda es la cantidad de datos transmitidos en un tiempo determinado y se mide en: a. Bytes por segundo b. Bits por segundo c. Bytes por minuto d. Bits por minuto 10. Una dirección IP está formada por 32 bits en: a. Cuatro octetos b. Ocho cuartetos c. Dos sextetos d. Tres quintetos Elaborado por: Ing Edison Morales Lizarazo – Instructor Asesor SENA Servicio Nacional de Aprendizaje SENA Sistema de Gestión de la Calidad CENTRO DE LA INDUSTRIA, LA EMPRESA Y LOS SERVICIOS PROGRAMA DE ARTICULACION CON LA EDUCACION MEDIA 11. La dirección IP 172.16.1.25 y máscara de subred 255.255.0.0 corresponde a una red: a. Clase A b. Clase B c. Clase C d. Clase D 12. En las redes clase C: a. Los tres primeros octetos corresponden a la red y el ultimo al host b. Los dos primeros octetos corresponden a la red y los dos últimos al host c. El primer octeto corresponde a la red y los tres últimos al host d. Ninguna de las anteriores 13. La dirección de control de acceso al medio (MAC) en una NIC: a. Se puede cambiar de forma manual b. Se puede cambiar de forma automática c. No se puede cambiar nunca d. Ninguna de las anteriores 14. Se conoce como protocolo de configuración dinámica de host: a. DHCP b. DNS c. TCP/IP d. HTTP 15. La función principal de un servidor DHCP es: a. Asignar de forma dinámica la dirección IP a los host de la red b. Asignar de forma dinámica la dirección MAC a los host de la red c. Asignar de forma manual la dirección IP a los host de la red d. Asignar de forma manual la dirección MAC a los host de la red 16. Los protocolos de red son: a. Reglas que rigen las comunicaciones dentro de la red b. Reglas que rigen las topologías de la red c. Reglas que rigen los permisos de los usuarios d. Ninguna de las anteriores Fecha: Mayo de 2015 Versión: 1.0 Página 2 de 7 17. Los dispositivos conectados en una red utilizan el protocolo de mensajes de control de Internet cuya sigla es: a. ICMP b. TCP/IP c. HTTP d. SMTP 18. El comando “ping” es utilizado para: a. Determinar si hay conectividad entre dos host por medio de IP b. Determinar cual es la ruta de un paquete entre dos host mediante la IP c. Determinar cual es la topología de la red d. Determinar cual es la IP asignada a la propia NIC. 19. Son dispositivos que extienden el alcance de una red al recibir datos en un puerto y, luego, al regenerar los datos y enviarlos a todos los demás puertos: a. Hub b. Switch c. Router d. Acces point 20. Este dispositivo genera una tabla de las direcciones MAC de las computadoras que están conectadas a cada puerto y cuando recibe una trama determina el puerto que se utilizará para enviar la trama. a. Hub b. Switch c. Router d. Acces point 21. Son dispositivos que conectan redes completas entre sí y utilizan direcciones IP para enviar tramas a otras redes. a. Hub b. Switch c. Router d. Acces point Elaborado por: Ing Edison Morales Lizarazo – Instructor Asesor SENA Fecha: Mayo de 2015 Servicio Nacional de Aprendizaje SENA Sistema de Gestión de la Calidad CENTRO DE LA INDUSTRIA, LA EMPRESA Y LOS SERVICIOS PROGRAMA DE ARTICULACION CON LA EDUCACION MEDIA 22. Utiliza ondas de radio para comunicarse con computadoras, PDA y otros puntos de acceso inalámbrico: a. Hub b. Switch c. Router d. Acces point 23. Dispositivos de red que realizan más de una función a. Hub b. Switch c. Router d. Dispositivo multipropósito 24. Es un tipo de cableado de cobre que se utiliza para las comunicaciones telefónicas y la mayoría de las redes Ethernet: a. Par trenzado b. Cable coaxial c. Fibra óptica d. Ninguna de las anteriores 25. Es un cable con núcleo de cobre envuelto en un blindaje grueso: a. Par trenzado b. Cable coaxial c. Fibra óptica d. Ninguna de las anteriores 26. Es un conductor de cristal o plástico que transmite información mediante el uso de luz: a. Par trenzado b. Cable coaxial c. Fibra óptica d. Ninguna de las anteriores 27. Se conoce como par trenzado no blindado: a. UTP b. FTP c. STP d. PTNB Versión: 1.0 Página 3 de 7 28. Es el cable coaxial más comúnmente utilizado para la televisión: a. b. c. d. RG-59 RG-6 Thicknet Thinnet 29. Topología de red en la cual cada computadora se conecta a un cable común: a. Bus b. Anillo c. Estrella d. Malla 30. Topología de red en la cual todas las computadoras forman un circulo cerrado y las tramas viajan a través de algo denominado tocken: a. Bus b. Anillo c. Estrella d. Malla 31. Topología de red en la cual cada host tiene un segmento de cable que lo conecta directamente con el punto de conexión central: a. Bus b. Anillo c. Estrella d. Malla 32. Topología de red en la cual se conectan todos los dispositivos entre sí: a. Bus b. Anillo c. Estrella d. Malla 33. La arquitectura Ethernet se basa en el estándar: a. IEEE 802.3 b. IEEE 802.11 c. IEEE 802.5 d. IEEE 803.2 34. Esta arquitectura se conoce como un anillo lógico cableado físicamente en forma de estrella: a. Ethernet b. Token Ring c. FDDI d. Ninguna de las anteriores Elaborado por: Ing Edison Morales Lizarazo – Instructor Asesor SENA Servicio Nacional de Aprendizaje SENA Sistema de Gestión de la Calidad CENTRO DE LA INDUSTRIA, LA EMPRESA Y LOS SERVICIOS PROGRAMA DE ARTICULACION CON LA EDUCACION MEDIA 35. La arquitectura FDDI se ejecuta en: a. Par trenzado b. Cable coaxial c. Fibra óptica d. Ondas de radio 36. IEEE 802.3 especifica que una red emplea el método de control de acceso denominado Acceso múltiple con detección de portadora y detección de colisiones: a. CSMA/CD b. AMDP/DC c. CCITT/CD d. ANSI/DC 37. La arquitectura Ethernet puede utilizar la topología lógica de Bus y las topologías físicas de: a. Anillo y Estrella b. Bus y Estrella c. Bus y Anillo d. Ninguna de las anteriores Fecha: Mayo de 2015 Versión: 1.0 Página 4 de 7 42. La longitud del segmento en Ethernet por cable es de ________ (328 ft) : a. 100 m b. 10 m c. 1000 m d. 500 m 43. Los conectores usados en Ethernet (ISO 8877) son: a. RJ-45 b. RJ-11 c. RJ-15 d. RJ-54 44. Los medios de conexión (cables) utilizados en Fast Ethernet son: a. UTP-5 de 2 pares b. UTP-5 de 4 pares c. UTP-4 de 2 pares d. UTP-3 de 4 pares 38. ____________ es una tecnología conocida simplemente como Ethernet: a. 10BASE-T b. 100BASE-TX c. 1000BASE-T d. Ninguna 45. Es el estándar que especifica la conectividad para las redes inalámbricas: a. IEEE 802.11 b. IEEE 802.3 c. IEEE 802.10 d. IEEE 803.2 39. ___________ es conocida como Fast Ethernet y tiene velocidades mayores que Ethernet: a. 10BASE-T b. 100BASE-TX c. 1000BASE-T d. Ninguna 46. IEEE 802.11a Tiene un ancho de banda de: a. Hasta 54 Mbps b. Hasta 11 Mbps c. Hasta 540 Mbps d. Ninguna 40. ____________ es conocida como Gigabit Ethernet: a. 10BASE-T b. 100BASE-TX c. 1000BASE-T d. Ninguna 41. 10BASET tiene una velocidad de _________. a. 10 Mbps b. 100 Mbps c. 1000 Kbps d. 10000 bps 47. IEEE 802.11g tiene un alcance máximo de: a. 45,7 m (150 ft) b. 91 m (300 ft) c. 250 m (984 ft) d. 152,4 m (500 ft) 48. Las tres primeras capas del modelo OSI son: a. Física, Transporte y aplicación b. Enlace, Red y Sesión c. Física, Enlace y Red d. Red, Transporte y Presentación Elaborado por: Ing Edison Morales Lizarazo – Instructor Asesor SENA Servicio Nacional de Aprendizaje SENA Sistema de Gestión de la Calidad CENTRO DE LA INDUSTRIA, LA EMPRESA Y LOS SERVICIOS PROGRAMA DE ARTICULACION CON LA EDUCACION MEDIA Fecha: Mayo de 2015 Versión: 1.0 Página 5 de 7 49. Las capas del modelo TCP/IP son: a. Red-Internet-Transporte-Aplicación b. Red-Enlace-Transporte-Aplicación c. Red-Internet-Sesión-Aplicación d. Red-Internet-Transporte-SesiónAplicación 55. Todas las NIC deben configurarse con la siguiente información: a. Protocolos – dirección IP – dirección MAC b. Ping – Ipconfig – Tracert c. IP – Config- MAC d. Ninguna 50. En el modelo TCP/IP la capa de Internet es donde: a. Operan los protocolos de alto nivel b. Existen protocolos de control de flujo y conexión c. Se ejecutan direccionamiento IP y enrutamiento d. Existe direccionamiento MAC y componentes físicos de la red 56. EL comando Ipconfig permite: a. Determinar si hay conectividad entre los equipos de la red b. Determinar cual es la IP de la propia NIC c. Asignar la dirección MAC a la propia NIC d. Resolver direcciones IP en la red 51. Son protocolos de la capa de aplicación en el modelo TCP/IP (seleccione 2): a. HTTP b. FTP c. TCP d. IP 57. Es un dispositivo electrónico que transfiere datos entre una computadora y otra mediante señales analógicas a través de una línea telefónica a. Modem b. NIC c. Wireless d. Access Point 52. También conocido como protocolo de resolución de direcciones: a. ARP b. PRD c. DNS d. RIP 58. En conexiones telefónicas estándar el ancho de banda máximo que utiliza un módem analógico es de: a. 28 Kbps b. 56 Kbps c. 128 Kbps d. 512 Kbps 53. Seleccione las capas del modelo OSI que abarca la capa de aplicación del modelo TCP/IP a. Aplicación b. Presentación c. Sesión d. Transporte e. Red 59. Se conoce como ISDN constituye un estándar para el envío de voz, vídeo y datos a través del cableado telefónico normal: a. Red digital de Servicios Integrados b. Línea de Suscriptor Digital c. Línea de Suscriptor Digital Asimétrica d. Internet Service Data Network 54. Se conoce con la sigla NIC: a. Numero de Identificación del Computador b. Tarjeta de Interfaz de Red c. Interfaz de Control de Red d. Controladora de Interfaz de Red 60. Es una tecnología “permanente” que permite que se realicen llamadas de voz mientras está conectado a internet: a. ISDN b. DSL c. ADSL d. Cable/Modem Elaborado por: Ing Edison Morales Lizarazo – Instructor Asesor SENA Servicio Nacional de Aprendizaje SENA Sistema de Gestión de la Calidad CENTRO DE LA INDUSTRIA, LA EMPRESA Y LOS SERVICIOS PROGRAMA DE ARTICULACION CON LA EDUCACION MEDIA 61. En la Línea de Suscriptor Digital Asimétrica: a. La velocidad de descarga es mayor que la velocidad de carga. b. La velocidad de carga y descarga son iguales. c. La velocidad de carga es mayor que la velocidad de descarga. d. Ninguna de las anteriores 62. PLC es conocida como: a. Puente Local de Comunicaciones b. Comunicación por Linea de Energia c. Protocolo de Línea de Comunicaciones d. Ninguna 63. El término Banda ancha en networking hace referencia a: a. Transmisión de dos o más señales en forma simultanea b. Transmisión de datos a alta velocidad c. Conexión a internet únicamente d. Conexión a internet con WiFi 64. Conecta su computadora a la empresa de cable mediante el mismo cable coaxial que se conecta a su televisión: a. Modem por Cable b. DSL c. ISDN d. Satélite 65. Tecnología de Banda Ancha en la cual las señales de voz y de datos se transportan en frecuencias diferentes por los cables telefónicos de cobre: a. Modem por Cable b. DSL c. ISDN d. Satélite 66. No precisa una línea telefónica ni un cable, pero emplea una antena parabólica para la comunicación bidireccional de Banda Ancha: a. Modem por Cable b. DSL c. ISDN d. Satélite Fecha: Mayo de 2015 Versión: 1.0 Página 6 de 7 67. El termino ISP significa: a. Proveedor de Servicios de Internet b. Protocolo de Servicios de Internet c. Proveedor Satelital de Internet d. Protocolo de Subredes IP 68. Es un método para transferir las llamadas telefónicas mediante redes de datos e Internet: a. VoIP b. Chat c. Skype d. ISDN 69. El primer paso para la resolución de problemas de red es: a. Reunir datos del cliente b. Verificar las cuestiones obvias c. Probar soluciones rápidas primero d. Reunir datos de la computadora 70. Al verificar las cuestiones obvias de problemas de red podemos encontrar (seleccione dos): a. Luces de la NIC no encienden b. Dirección IP no válida c. Los cables no están rotulados d. La marca de la NIC no es muy conocida 71. Dentro de las soluciones rápidas en problemas de red podemos probar (seleccione dos): a. Verificar que todos los cables estén bien conectados b. Reiniciar la computadora o el dispositivo de red c. Llamar a un experto en redes d. Destapar el PC, desconectar la NIC, volver a conectar e instalar controladores 72. Para reunir datos de la computadora en un problema de red podemos probar (seleccione dos): a. Usar el comando ping para verificar conectividad b. Usar el comando ipconfig para conocer la información de la NIC c. Llamar a un experto en redes d. Preguntarle al cliente que topología de red usa Elaborado por: Ing Edison Morales Lizarazo – Instructor Asesor SENA Servicio Nacional de Aprendizaje SENA Sistema de Gestión de la Calidad CENTRO DE LA INDUSTRIA, LA EMPRESA Y LOS SERVICIOS PROGRAMA DE ARTICULACION CON LA EDUCACION MEDIA 73. Una vez reunidos los datos de la computadora podrá: a. Evaluar el problema e implementar su solución b. Concluir con el cliente c. Aplicar soluciones rápidas d. Buscar ayuda con un experto 74. Si la computadora no se puede conectar a un sitio web, usted debería (seleccione 2): a. Verificar la configuración DNS b. Verificar el Firewall de hardware y software c. Cambiar de Proveedor de Servicios de Internet d. Llamar a Servicio Tecnico del ISP 75. Si la dirección IP de la computadora es 169.254.X.X usted debería: a. b. c. d. Verificar que el servidor DHCP este funcionando Verificar que el ISP esta funcionando Verificar que tenga encendido el WiFi Verificar que el antivirus este activado b. c. d. 79. En los conectores RJ-45 que se usan para cableado UTP-5 el PIN 1 comienza: a. Por la derecha mirando por debajo b. Por la izquierda mirando por debajo c. Por la izquierda mirando por encima d. No importa por donde comienza 80. El siguiente orden de los hilos del cable UTP para redes: blanco-verde, verde, blanco-naranja, azul, blanco-azul, naranja, blanco-café, café. Corresponden a la norma de conectotización: a. TIA-568A b. TIA-568B c. TIA-586C d. Cable Cruzado Verificar que la impresora este encendida y conectada Verificar los permisos del usuario y la impresora Verificar que la impresora sea laser o de inyección Verificar que el papel de la impresora este en tamaño carta 77. Si la computadora no se puede conectar a la red, usted debería (seleccione dos): a. b. c. d. Versión: 1.0 Página 7 de 7 78. La norma TIA-568B para conectorizar cables UTP contiene: a. 4 hilos b. 6 hilos c. 8 hilos d. 10 hilos 76. Si la computadora no puede imprimir con la impresora de red, usted debería (seleccione dos): a. Fecha: Mayo de 2015 Verificar que no haya cables sueltos o este apagado el Wifi del PC Verificar que el dispositivo de red (switch o hub) estén encendidos Verificar que la computadora tenga Windows 7 Llamar a un experto en redes Elaborado por: Ing Edison Morales Lizarazo – Instructor Asesor SENA

© Copyright 2026