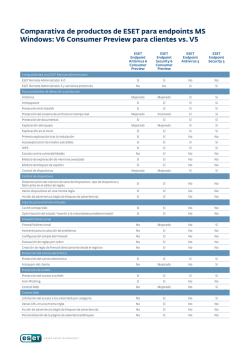

ESET Endpoint Security 6 ESET Endpoint Antivirus 6

ESET Endpoint Security 6 ESET Endpoint Antivirus 6 para Windows Detalles de los productos ESET Endpoint Security 6, ESET Endpoint Antivirus 6 ESET Endpoint Security 6 protege los dispositivos corporativos ante las amenazas más actuales. Busca actividad sospechosa en forma proactiva y le avisa al usuario o al administrador si detecta algo fuera de lugar. La sexta generación de nuestra seguridad para endpoints acompañada por la consola de administración ESET Remote Administrator es una potente solución para empresas de todos los tamaños. 1. NEW FEATURES Anti-Phishing La tecnología antiphishing protege a los usuarios de los sitios Web falsos que se hacen pasar por legítimos e intentan obtener contraseñas, datos bancarios y otra información confidencial. Cuando el equipo del usuario intenta acceder a una URL, el sistema de ESET la corrobora en nuestra base de datos de sitios de phishing conocidos. Si encuentra una correspondencia, se anula la conexión a la URL y se muestra un mensaje de advertencia. Llegado este punto, el usuario cuenta con la opción de correr el riesgo e ingresar de todas formas a la URL o informarnos que la advertencia sobre esta URL es potencialmente un falso positivo. Exploit Blocker El Módulo de bloqueo de exploits se diseñó para reforzar los tipos de aplicaciones en los sistemas de los usuarios que son aprovechados por exploits con mayor frecuencia, como navegadores Web, lectores de PDF, clientes de correo electrónico o componentes de MS Office. Incorpora una capa de protección adicional para estar un paso más cerca de los atacantes, mediante el uso de una tecnología completamente diferente al compararla con las que solo se centran en la detección de archivos maliciosos. Esta tecnología, en cambio, monitorea la conducta de los procesos y busca actividad sospechosa típica de los exploits. Cuando está activa, analiza el comportamiento de los procesos. Si se consideran sospechosos, se puede bloquear la amenaza de inmediato en la máquina y enviar metadatos sobre el ataque a ESET LiveGrid®, el sistema de reputación de archivos basado en la nube, que le da al Módulo de bloqueo de exploits el potencial para proteger a los usuarios ante ataques dirigidos y amenazas aún desconocidas, llamadas ataques 0-day. Advanced Memory Scanner El Módulo de exploración de memoria avanzado se combina muy bien con el Módulo de bloqueo de exploits, ya que también se diseñó para fortalecer la protección ante el malware moderno. En un esfuerzo por evadir la detección, los escritores de malware usan en forma extensiva la ofuscación y/o el cifrado de archivos. Esto genera problemas en el desempaquetado de dichas amenazas y puede suponer un desafío para las técnicas antimalware comunes, como la emulación o la heurística. Para afrontar con este problema, el Módulo de exploración de memoria avanzado monitorea el comportamiento del proceso malicioso y lo explora cuando se muestra en la memoria. Así se logra una prevención efectiva contra las infecciones, incluso ante malware con una ofuscación fuerte. A diferencia del Módulo de bloqueo de exploits, este método es posterior a la ejecución, es decir, existe el riesgo de que ya se haya llevado a cabo alguna actividad maliciosa. No obstante, entra en la cadena de protección como último recurso en caso de que el malware logre evadir todas las demás técnicas de detección.. Vulnerability Shield El Escudo contra vulnerabilidades es una extensión del Firewall bidireccional que mejora la detección de las vulnerabilidades conocidas en el nivel de la red. Al implementar las detecciones para vulnerabilidades comunes en los protocolos de uso más frecuente, como SMB, RPC y RDP, constituye otra importante capa de protección ante el malware en propagación, los ataques que circulan por la red y el aprovechamiento de vulnerabilidades para las cuales aún no se lanzó al público o no se desarrolló la revisión correspondiente. . ESET Endpoint Security 6, ESET Endpoint Antivirus 6 Módulos de desinfección especializados Esta funcionalidad es una agrupación de los módulos más relevantes de desinfección autosostenibles para malware crítico que suele causar problemas con mayor frecuencia. Los Módulos de desinfección especializados ayudan con el malware que los módulos de desinfección comunes no pueden eliminar. Esta agrupación se actualizará a medida que sea necesario y estará ubicada en la página de Ayuda y soporte. ESET Shared Local Cache Las soluciones ESET Endpoint Solutions se actualizaron para su despliegue en entornos virtuales. La Caché local compartida de ESET aporta un valor añadido cuando se explora en busca de amenazas en el mismo entorno virtual. Pone en caché los metadatos de archivos no infectados que ya fueron explorados y compara cada dato individual de la exploración con la información en caché. Como la comunicación se realiza a través del mismo hardware físico, prácticamente no hay ningún retraso en la exploración. La caché aumenta el rendimiento hasta 40-80% según la topología de la red (datos preliminares recopilados en la red interna de ESET). Optimización del estado “revertir a la instantánea predeterminada” Durante la virtualización, una práctica común es revertir las máquinas a su estado de instantánea predeterminada, incluso en el simple caso de “apagar” el equipo. En este caso, los datos se almacenan en una unidad (lógica) diferente. Con el paso del tiempo, ESET va mejorando sus tecnologías de detección y suministra actualizaciones frecuentes de sus módulos. Estos archivos, junto con los archivos de firmas de virus, se almacenan fuera de la ubicación predeterminada para evitar descargas reiteradas y actualizaciones de los mismos datos cada vez que se revierte el estado, ya que la cantidad de datos descargados se hace mayor a medida que aumenta la edad de la instantánea predeterminada. Esta configuración estará disponible durante la instalación inicial del programa. La funcionalidad no se puede configurar previamente antes de la instalación. El usuario selecciona distintas carpetas para los datos y las estructuras de las carpetas puede variar. Módulo de exploración en estado inactivo El Módulo de exploración en estado inactivo contribuye a un mejor rendimiento del sistema, ya que lleva a cabo exploraciones completas cuando el equipo no está en uso. Llena la caché local y de esa forma ayuda a incrementar la velocidad de la siguiente exploración Primera exploración tras la instalación Como realiza una exploración bajo demanda de baja prioridad 20 minutos luego de la instalación, la Primera exploración tras la instalación garantiza la protección desde el comienzo. Facilidad de uso La nueva arquitectura del árbol de configuración avanzada, la nueva interfaz del usuario, y las acciones que ahora son más fáciles de encontrar y de usar contribuyen a mejorar la experiencia del usuario y abordan sus necesidades. La nueva versión presenta una navegación simple y, junto con ESET Remote Administrator v6, crea una familia de aspecto unificado. Optimización para entornos virtuales ESET suministrará una solución sin agente para plataformas compatibles con este enfoque. Además, ESET modificó las soluciones existentes para entornos virtuales de modo que los clientes puedan instalar sin compromisos una solución efectiva por sus recursos. La nueva solución ESET Endpoint Solutions se optimizó para que funcione en entornos virtuales. Es capaz de almacenar archivos ya explorados en la Caché local compartida de ESET para no tener que volver a explorar el mismo archivo en forma reiterada. Asimismo, las máquinas virtuales con la función habilitada para el estado “revertir a la instantánea ESET Endpoint Security 6, ESET Endpoint Antivirus 6 predeterminada” no necesitarán descargar la base de datos de firmas de virus completa luego de cada reinicio. Nuevo sistema de licencias Las nuevas integraciones del marco de licencias simplifican el despliegue y el uso a largo plazo del software de seguridad de ESET. Las licencias ahora se actualizan automáticamente en todos los productos más allá de los cambios realizados. El cliente puede cambiar la información de la licencia por una simple dirección de correo electrónico fácil de recordar, con su contraseña habitual. Gracias al nuevo sistema de otorgamiento de licencias que presenta un nuevo formato de claves de licencia y actualizaciones automáticas de las licencias (para la renovación o cualquier otra operación con la licencia), los clientes pueden quedarse tranquilos de que siempre estarán protegidos. El portal opcional para administración de licencias y la posibilidad de autorizar los derechos de la licencia con una cuenta de licencia basada en el correo electrónico simplifican la gestión de las licencias, su despliegue, su fusión o su delegación a otras entidades (incluso a terceros, sin perder el control de la licencia). 2. NUEVA INTERFAZ GRÁFICA DE USUARIO La interfaz gráfica del usuario (GUI) completamente rediseñada de las soluciones ESET Endpoint Security facilita su uso y administración. Ahora se accede fácilmente a información que antes costaba encontrar. Soporte para pantalla táctil ESET presenta el soporte para pantallas táctiles y de alta resolución. Las siguientes funcionalidades contribuyen a mejorar la usabilidad de nuestros productos en tabletas y ultra-books con Windows 8: ● Optimización y modificación de la GUI principal para adaptarse a la pantalla de alta resolución. ● Más espaciado en los elementos de la GUI principal. ● Reorganización de los elementos de la GUI con respecto a la interfaz táctil. ● Acceso a las acciones básicas utilizadas con frecuencia desde el menú de la bandeja Ocultamiento de la GUI La nueva versión de ESET Endpoint Solutions satisface las necesidades de prácticamente cualquier organización. Como se basa en los roles de usuarios de la organización, ahora es posible decidir si la GUI de la solución de seguridad quedará oculta frente al usuario final o si se le mostrará. Al ocultar la GUI en forma parcial o total, la presencia de ESET Endpoint Solutions disminuye a un mínimo. Hasta se puede sacar el ícono en la bandeja. Lo más común es que los administradores del sistema quieran que la solución de seguridad sea lo más transparente posible para los usuarios finales. La seguridad de las endpoints en la red suele ser la preocupación principal del administrador del sistema y no del usuario final. Por lo tanto, las notificaciones son más relevantes dentro de la consola de administración remota, donde las visualiza el administrador Nuevo diseño de la configuración avanzada Simultáneamente con la interfaz del usuario principal del producto, ESET también rediseñó la configuración avanzada. Se remodeló la estructura junto con la disposición. El formato general ahora se corresponde con su contraparte en ESET Remote Administrator. El propósito principal es simplificar el uso, mejorar la navegación y el entendimiento del usuario. ESET Endpoint Security 6, ESET Endpoint Antivirus 6 3. CARACTERÍSTICAS MEJORADAS Control de dispositivos Se implementaron mejoras para que la funcionalidad sea más fácil de navegar y configurar. Se simplificó la creación de reglas, en espacial al permitir la enumeración de dispositivos conectados o al poder crear una regla única para varios dispositivos. Además, el usuario podrá importar la lista de Fabricantes, Modelos y Números de serie del dispositivo desde un archivo. ESET también incorporó una regla de bloqueo de advertencia, que permite notificar al usuario final que el dispositivo se bloqueó como resultado de una política corporativa. A pesar de ello, el usuario final tendrá la opción de utilizar el dispositivo de todas formas pero se registrará toda la actividad realizada. Control Web Las páginas de advertencia o de bloqueo se pueden personalizar hasta cierto nivel. El administrador puede incluir un mensaje corto o un contacto para informar al usuario a quién debe contactar cuando necesita resolver una situación. Al igual que en el Control de dispositivos, se implementó una regla de bloqueo de advertencia. Notifica al usuario final que se bloqueó el sitio Web como resultado de una política corporativa. El usuario final tiene la opción de acceder al sitio Web de todas formas pero se registrará toda la actividad realizada. Firewall Aparte de simplificar la configuración y la creación de las reglas de firewall (con los valores predeterminados, que solucionan los casos de uso más comunes), la funcionalidad debería permitir la asignación de perfiles de firewall a interfaces de red, así como a la combinación de ubicaciones de red y de interfaces de red. No obstante, esta característica es solo compatible con sistemas Windows Vista SP1 y posteriores. Los sistemas más antiguos mantienen la funcionalidad vieja: un solo perfil activo global. Los administradores interesados en configurar el firewall del cliente con más detalle podrán revisar todas las reglas aplicadas al tráfico de red para modificarlas de ser necesario. Las siguientes funcionalidades contribuirán a mejorar la experiencia del usuario con respecto al firewall: ● Las reglas se pueden crear directamente desde un registro ● Evaluación de reglas: se evaluarán las reglas de principio a fin y se pueden volver a ordenar fácilmente para cambiar el orden de importancia ● Asistente para la solución de problemas El asistente guiará al usuario a través de una serie de preguntas que arrojarán como resultado la identificación de la regla con la cual el usuario tuvo el problema. El usuario podrá crear nuevas reglas que satisfagan las necesidades directamente desde el asistente. Además, se simplificaron y reformularon los conceptos de Perfiles, Zonas, Interfaces de red, Zona de confianza y Subredes. ESET incorpora las Redes conocidas para una mayor facilidad y comprensión de su uso. Instalación El nuevo programa de instalación ofrecerá una funcionalidad estándar para detectar y desinstalar las soluciones de la competencia antes de la migración de ESET Endpoint Solutions. El programa de instalación de ESET será capaz de desinstalar una amplia gama de soluciones soportadas de la competencia en sistemas de 32 y 64 bits. Al instalar la nueva generación de ESET Endpoint Solutions, estará disponible la migración de la configuración para facilitar la migración a la nueva generación del producto. Actualización de la base de datos de firmas de virus o de los módulos ESET incorpora la funcionalidad Reanudar descarga interrumpida. Cuando se interrumpe la actualización de la base de datos de firmas de virus o la actualización de los módulos, la nueva solución ESET Endpoint Solutions reanudará la descarga no completada y no será necesario empezar desde cero. Esto contribuirá a reducir el consumo de ancho de ESET Endpoint Security 6, ESET Endpoint Antivirus 6 banda y aumentará la velocidad de las actualizaciones. Archivos de registro La función de desplazamiento automático durante la generación de archivos de registro estaba molestando a muchos de nuestros clientes. En la sección mejorada de Archivos de registro, agregamos un botón que apaga el desplazamiento automático más cerca del cliente, justo donde lo necesita. 4.REQUISITOS DEL SISTEMA Para un funcionamiento óptimo de la 6ta generación de ESET Endpoint Solution para Windows, el sistema debe cumplir con los siguientes requisitos de hardware y software: Procesador: Intel or AMD x86-x64 Sistema Operativo: Microsoft Windows 8.1/8/7/Vista/XP ESET Endpoint Security 6, ESET Endpoint Antivirus 6

© Copyright 2026