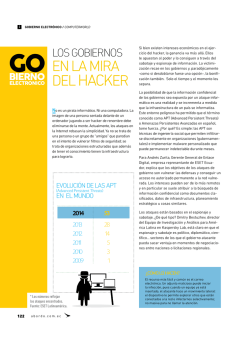

TENDENCIAS 2016 - We Live Security