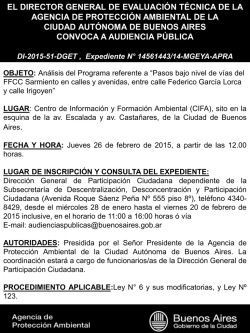

Miércoles, 25/02/2015