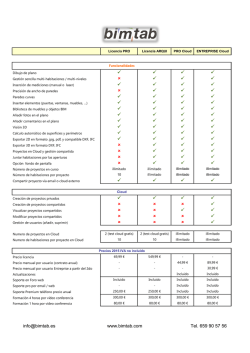

COMPARATIVA El